Obsah

- Co je hackování šedého klobouku?

- Představujeme etického hackera

- Jak dochází k hackování?

- Jak hackeři hackují: Nejlepší strategie

- Phishingový útok

- SQL injekce

- Nulové využití

- Útok hrubou silou

- DOS útok

- Vaše práce etického hackera

- Jak začít jako etický hacker

Když přemýšlíte o hackerech, máte tendenci myslet na lidi v mikinách, kteří se pokoušejí zpracovávat citlivá data z velkých společností - etické hackování zní jako oxymoron.

Pravda je, že mnoho lidí, kteří se dostanou do hackingu, to činí z naprosto upřímných důvodů. Existuje spousta dobrých důvodů, proč se učit hackování. Lze je rozdělit do neutrálních důvodů „šedého klobouku“ a produktivních důvodů „bílého klobouku“.

Co je hackování šedého klobouku?

Zaprvé je tu láska k drotárství: vidět, jak věci fungují, a zmocnit se. Stejný impuls, který řídí dítě, aby rozebralo hodinky a obrátilo technik, by vás mohl motivovat, abyste viděli, zda můžete stejně účinně obejít zabezpečení programu X nebo Y.

Je uklidňující vědět, že se můžete bránit online

Doufejme, že už nikdy nebudete muset proniknout do e-mailového účtu, ale zná vás mohl pokud je to nutné (vaše sestra byla unesena!), je přesto atraktivní. Je to trochu jako bojové umění. Většina z nás doufá, že nikdy nebude muset bojovat za skutečné, ale je uklidňující vědět, že se můžete bránit.

Hacking může být skutečně užitečným prostředkem sebeobrany. Čtením úvodu k etickému hackování se můžete dozvědět o hrozbách pro vaše soukromí a zabezpečení venku na webu. Tím se můžete chránit před možnými útoky dříve, než k nim dojde, a učinit chytřejší rozhodnutí. S úsvitem internetu věcí bude stále více našich životů „online“. Naučit se základy bezpečnosti dat se brzy může stát věcí sebezáchovy.

Představujeme etického hackera

Etické hackování je také vysoce zpeněžitelné. Pokud chcete obejít bezpečnostní systémy pro život, existuje mnoho vysoce výnosných profesních cest za tímto účelem. Můžete pracovat jako analytik zabezpečení informací, pentester, všeobecný odborník v oblasti IT nebo své dovednosti prodávat online prostřednictvím kurzů a elektronických knih. Zatímco mnoho úloh je narušováno automatizací a digitalizací, poptávka po bezpečnostních specialistech se pouze zvýší.

Etické hackování je vysoce zpeněžitelné

Někdo, kdo pracuje v kterémkoli z těchto oborů, je obvykle tím, co máme na mysli pod pojmem „etický hacker“.

Jak dochází k hackování?

Na základní úrovni testují etičtí hackeři bezpečnost systémů. Kdykoli používáte systém způsobem, který není určen, děláte „hack“. Normálně to znamená vyhodnotit „vstupy“ systému.

Vstupy mohou být cokoli z formulářů na webu, k otevření portů v síti. Jsou nezbytné pro interakci s určitými službami, ale představují cíle pro hackery.

Někdy to může znamenat myšlení mimo krabici. Nechte USB disk ležet a často jej najde někdo, kdo ho najde. To může majiteli tohoto USB disku poskytnout obrovskou kontrolu nad postiženým systémem. Existuje spousta vstupů, které obvykle nemusíte považovat za hrozbu, ale důvtipný hacker může najít způsob, jak je využít.

Více vstupů znamená větší „útočný povrch“ nebo více příležitostí pro útočníky. To je jeden z důvodů, proč neustálé přidávání nových funkcí (známých jako bloty funkcí) není pro vývojáře vždy dobrým nápadem. Bezpečnostní analytik se často snaží tento povrch útoku snížit a odstranit zbytečné vstupy.

Jak hackeři hackují: Nejlepší strategie

Abyste byli efektivním etickým hackerem, musíte vědět, proti čemu jste. Jako etický hacker nebo „pentester“ bude vaším úkolem vyzkoušet tyto druhy útoků proti klientům, abyste jim pak mohli poskytnout příležitost k odstranění slabých stránek.

bude vaším úkolem pokusit se o tyto druhy útoků proti klientům

To jsou jen některé ze způsobů, jak by se hacker mohl pokusit proniknout do sítě:

Phishingový útok

Phishingový útok je forma „sociálního inženýrství“, kdy hacker cílí uživatele (wetware) spíše než přímo na síť. Dělají to tím, že se snaží přimět uživatele, aby dobrovolně předal své údaje, například tím, že vystupuje jako osoba oprávněná k opravě IT, nebo posílá e-mail, který vypadá, že pochází od značky, se kterou se potýkají a kterým důvěřují (nazývá se spoofing). Mohou dokonce vytvořit falešný web s formuláři, které shromažďují podrobnosti.

Útočník pak musí tyto údaje jednoduše použít k přihlášení do účtu a bude mít přístup k síti.

Spear phishing je phishing, který cílí na konkrétní osobu v organizaci. Lov velryb znamená útočit na největší kahuny - vysoce postavené vedení a manažery. Phishing ve většině případů často nevyžaduje žádné počítačové dovednosti. Hacker někdy potřebuje e-mailovou adresu.

SQL injekce

Tenhle je asi trochu blíže tomu, co si představujete při zobrazování hackerů. Strukturovaný dotazovací jazyk (SQL) je fantastický způsob, jak popsat řadu příkazů, které můžete použít k manipulaci s daty uloženými v databázi. Když odešlete formulář na webu k vytvoření nového uživatelského hesla, vytvoří se obvykle položka v tabulce obsahující tato data.

Formulář někdy také neúmyslně přijme příkazy, které mohou hackerovi umožnit nezákonné načtení nebo manipulaci se záznamy.

Hackerovi nebo pentesterovi by trvalo příliš dlouho hledat tyto příležitosti ručně na velké webové stránce nebo webové aplikaci, což je místo, kam přicházejí nástroje, jako je Hajiv. To automaticky vyhledá zranitelnosti, které lze zneužít, což je velmi užitečné pro bezpečnostní specialisty, ale také pro ty, kteří mají špatný úmysl.

Nulové využití

Využití nulového dne funguje tak, že hledá slabiny v kódování softwaru nebo protokoly zabezpečení, než je vývojář má možnost je opravit. To může zahrnovat cílení vlastního softwaru společnosti nebo to může zahrnovat cílení softwaru, který používá. Při jednom slavném útoku se hackerům podařilo získat přístup k bezpečnostním kamerám v kanceláři společnosti s nulovým zneužitím. Odtud dokázali zaznamenat cokoli, co je zajímalo.

Hacker by mohl vytvořit malware navržený tak, aby zneužíval tuto bezpečnostní chybu, kterou pak skrytě nainstaluje na cílový počítač. Toto je typ hackingu, který těží z znalosti kódování.

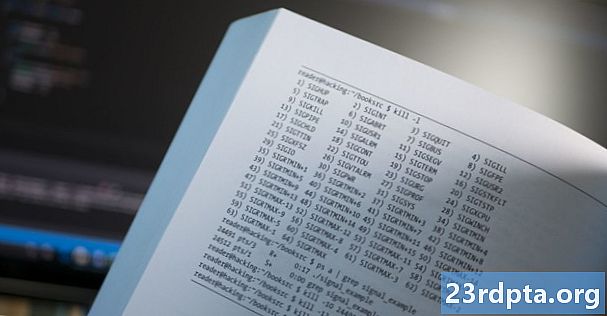

Útok hrubou silou

Útok hrubou silou je metoda praskání kombinace hesla a uživatelského jména. Funguje to tak, že projdete každou možnou kombinaci jeden po druhém, dokud nenarazí na vítězného páru - stejně jako zloděj může projít kombinací na sejfu. Tato metoda obvykle zahrnuje použití softwaru, který zvládne tento proces jejich jménem.

DOS útok

Útok útokem na odmítnutí služby (DOS) znamená znemožnit určitý server po určitou dobu, což znamená, že již není schopen poskytovat své obvyklé služby. Proto jméno!

Útoky DOSu jsou prováděny pingováním nebo jiným odesíláním provozu na server tolikrát, že je přemožen provozem. To může vyžadovat stovky tisíc žádostí nebo dokonce miliony.

Největší útoky na systém DOS jsou „distribuovány“ do více počítačů (známých společně jako botnet), které hackeři převzali pomocí malwaru. Díky tomu jsou útoky DDOS.

Vaše práce etického hackera

Toto je jen malý výběr různých metod a strategií, které hackeři často používají pro přístup k sítím. Součástí výzvy etického hackování pro mnohé je kreativní myšlení a hledání potenciálních slabostí v bezpečnosti, které by ostatním chyběly.

Jako etický hacker bude vaší úlohou prověřovat, identifikovat a poté napadat zranitelnosti a otestovat zabezpečení společnosti. Jakmile najdete takové díry, poskytnete zprávu, která by měla zahrnovat nápravná opatření.

Například, pokud jste měli provést úspěšný phishingový útok, můžete doporučit školení pro personál, který by byl schopen lépe identifikovat podvodné uživatele. Pokud jste do počítačů v síti dostali malware z nulového dne, můžete společnosti doporučit instalaci lepších bran firewall a antivirového softwaru. Můžete navrhnout, aby společnost aktualizovala svůj software nebo přestala používat některé nástroje úplně. Pokud zjistíte zranitelnost ve vlastním softwaru společnosti, můžete je upozornit na tým dev.

Jak začít jako etický hacker

Pokud vám to zní zajímavě, existuje mnoho online kurzů, které učí etickému hackování. Zde je jeden s názvem The Ethical Hacker Bootcamp Bundle.

Měli byste se také podívat na náš příspěvek o tom, jak se stát analytikem bezpečnosti informací, který vám ukáže nejlepší certifikace, nejlepší místa k nalezení práce a další.